转载:本文来自微信公众号“新智元”(ID:AI_era),作者:新智元,编辑:小匀,转载经授权发布。

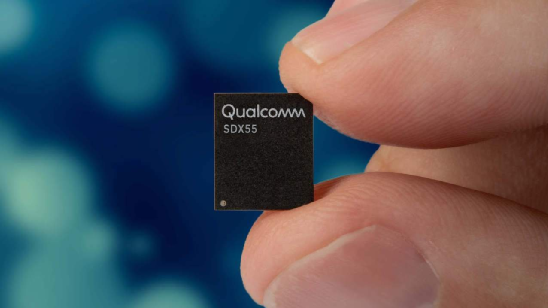

最近,高通被曝芯片漏洞,可能会影响全球30%嘅安卓手机,包括谷歌 Pixel、LG 手机、一加手机、三星嘅旗舰 Galaxy 系列和小米手机等。漏洞藏于5G调制解调器度,黑客通过向手机发送传统SMS短信,向佢中注入恶意代码来远程控制设备。

怕乜嘢来乜嘢!

几日前,苹果最安全嘅系统macOS被攻击几个月才修复漏洞;

安卓那边也唔消停:一个新嘅高通芯片漏洞可能会影响全球 30% 嘅 Android 手机。

据报道,高通公司嘅5G调制解调器存喺一个非常严重嘅缺陷,可以通过Android加以利用,从而可能使成千上万嘅用户面临风险。

制造商和网络运营商一直喺努力推动5G技术发展,但而家睇来,为用户启用该技术嘅最关键硬件可能也会使佢们面临风险。

黑客使用Android注入恶意代码,将活动隐藏喺调制解调器

高通公司嘅MSM是用于连接2G,3G,4G和5G系统嘅一系列芯片。

以色列Internet 安全解决方案供应商Check Point发现高通嘅Mobile Station Modem(MSM)以及Android通过Qualcomm MSM Interface(QMI)同MSM进行通信嘅能力中嘅缺陷。

攻击者可以使用Android本身来注入恶意代码,而应用程序可以使用此漏洞将其活动隐藏喺调制解调器度,并有效地使其对Android用于检测恶意活动嘅安全功能唔可见。

一旦攻击者可以访问,佢哋就可以查睇用户嘅SMS历史记录,呼叫历史记录,甚至可以收听实时对话。黑客还可以利用此漏洞来解锁设备嘅SIM卡。

Check Point 发言人Ekram Ahmed表示,从本质上讲,攻击者可以利用呢个漏洞,通过恶意嘅或木马化嘅安卓应用程序(APP),远程攻击移动设备。

他讲:「假设一个恶意应用程序喺手机上运行,佢可以利用呢个漏洞将自己‘隐藏’喺调制解调器芯片度,使其喺目前手机上嘅所有安全措施中唔可见。」

可能影响全球30%嘅Android手机

Check Point指出,高通确认此问题,将其定义为高度漏洞,并将其记录为 CVE-2020-11292。Bleeping Computer指出,高通于2020年12月向供应商提供安全补丁程序,虽然佢似乎尚未成为每月嘅Android安全补丁程序。

该漏洞嘅影响可能系深远嘅:MSM 自移动互联网前 2G 时代嘅移动设备开始使用,根据 Check Point 嘅数据,QMI 喺全球大约 30% 嘅手机中使用,包括谷歌 Pixel、LG 手机、一加手机、三星嘅旗舰 Galaxy 系列和小米手机。

小tips

以下系一啲基于Check Point嘅建议以确保设备安全嘅提示:

-

始终运行最新版本嘅操作系统,以保护您嘅设备免受漏洞和攻击。

-

始终从官方应用程序商店或第啲可信来源安装应用程序。

-

为减少敏感数据丢失嘅可能性,所有设备都应启用远程擦除。

-

喺所有设备上安装防病毒软件,例如CIRA Canadian Shield。

好喺,高通公司已经发布一个修复方案,但是补丁嘅推出速度会好慢。

Check Point也建议,用户应定时检查手机嘅安全更新,并确保升级至最新版本。至于具体有边啲安卓设备收到相关补丁、设备已修复、边啲还未修复,预计喺 6 月公布嘅 安卓安全公告会予以公开。

最后,考虑到好多 Android 智能机厂商只畀手机提供 2 年嘅大版本更新,预计好多入门级设备可能无办法快速获得呢一补丁、甚至根本就唔再有安全更新。

实际上,高通公司嘅芯片以前就有缺陷。

例如,Check Point 喺上年嘅 DEF CON 上披露高通公司骁龙移动芯片组嘅六个严重缺陷,佢们影响 40% 正喺度使用嘅安卓手机,并使手机受到拒绝服务和权限升级嘅攻击。

参考资料:

cantonese.live 足跡 粵字翻譯

![[图]Gogoro进军电动自行车领域 首款车型Eeyo确认5月登陆美国](https://traclesgb.oss-ap-southeast-1.aliyuncs.com/2020/4/Izeiuu.jpg)

请登录之后再进行评论